Ingeniería, Seguridad informática, Seguridad de la información, CONTROL DE ACCESO, Seguridad de datos, Certificación, Guardia de seguridad, Ciberataque, control de acceso, proceso de dar un título, circulo png | PNGWing

El Consejo recomienda una estrategia de seguridad informática a largo plazo para los ayuntamientos de Ávila, Burgos y Palencia | Consejo de Cuentas de Castilla y León | Contenido:

Seguridad de alarmas y sistemas. Iconos de la computadora. Seguridad informática., electrónica, seguridad de casa, control de acceso png | PNGWing

Protección Telefónica Seguridad Informática Control De Acceso Vector Concepto Ilustración del Vector - Ilustración de bloqueo, modelo: 216737530

Control De Acceso, Concepto Del Vector De La Seguridad Informática Ilustración del Vector - Ilustración de vector, control: 79013764

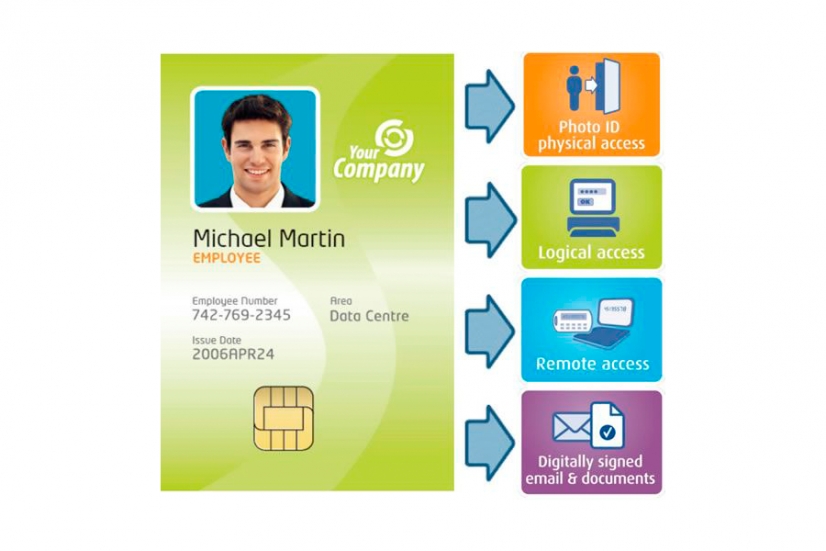

Convergencia de la seguridad informática y el control de acceso físico - Revista Innovación Seguridad

Servicio de información de seguridad informática de control de acceso, seguro., Red de computadoras, Al por menor, Servicio png | PNGWing

La Seguridad Informática, Control De Acceso, Protección De Datos Vector De Concepto Isométrica Plana Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre De Derechos. Image 61182370.